摘要:很多人以为用了代理就”完全匿名”了,这是一个危险的误解。代理能帮你访问被封锁的网站,但它不是隐私的万能盾牌。本文明确代理在安全和隐私方面的能力边界,帮你建立正确的预期。

代理能做什么

先说清楚代理确实能帮你解决的问题。这些是代理的核心能力,也是大多数人使用代理的理由。

访问被封锁的网站

这是最基本的功能。Google、YouTube、Twitter/X、ChatGPT、Claude、Wikipedia——这些被 GFW 屏蔽的服务,通过代理都能正常访问。你的流量绕过了 GFW 的封锁,经由境外服务器到达目标网站,审查系统无法阻断这条路径。

加密你和代理服务器之间的通信

现代代理协议(VLESS+Reality、Trojan、Hysteria2 等)都会对你和代理服务器之间的流量进行加密。这意味着你的互联网服务提供商(ISP)无法看到你传输的具体内容。ISP 能看到你在和某个 IP 通信,但看不到你在干什么。

隐藏你的真实 IP

目标网站看到的是代理服务器的 IP 地址,而不是你的真实 IP。Google 不知道你在北京还是上海,它只知道有个来自东京(或洛杉矶、新加坡)的连接在访问它。这对基本的隐私保护是有意义的。

绕过 DNS 污染

GFW 的一个重要封锁手段是 DNS 污染——当你查询被屏蔽域名时,返回一个错误的 IP 地址。代理客户端(特别是使用 Fake-IP 模式时)可以完全绕过这个问题,DNS 解析在代理服务器的远端进行,不受本地污染影响。

防止 ISP 窥视你的访问目标

配置得当的情况下,ISP 无法知道你具体访问了哪些网站。如果使用 Reality 技术,ISP 看到的只是你在和某个看似正常的网站进行 HTTPS 通信。它知道你在上网,但不知道你在用代理,更不知道你的最终目标。

解锁地区限制内容

Netflix 的美区内容、日区动画、Disney+ 独占剧集、Spotify 的完整曲库、ChatGPT 和 Claude 的无限制访问——这些有地域限制的服务,通过连接到对应地区的代理节点就能解锁。代理让你的网络出口”搬”到了另一个国家。

代理不能做什么

这部分才是本文的重点。很多人在这些问题上存在严重的误解,而误解可能带来真实的风险。

不能让你完全匿名

这是最常见也最危险的误区。代理提供的是有限的隐私保护,远远不是匿名。

代理运营者能看到你的流量元数据。 你访问了哪些域名、什么时间访问、访问了多长时间、流量大小——这些信息对代理运营者(机场)来说是透明的。虽然 HTTPS 保护了具体的传输内容(运营者看不到你在 Google 上搜了什么),但你访问了 Google 这件事本身是可见的。

你的真实 IP 对代理运营者是已知的。 你连接代理服务器时,服务器知道你的来源 IP。这是 TCP/IP 协议的基本特性,代理无法改变这一点。如果运营者记录了日志,你的真实 IP 和访问记录就是关联在一起的。

浏览器指纹仍然可以识别你。 即使你换了 IP,网站仍然可以通过浏览器指纹技术识别你——屏幕分辨率、已安装的字体、浏览器插件、Canvas 渲染特征、WebGL 信息……这些参数的组合几乎是独一无二的。换了 IP 但用同一个浏览器,对精确追踪来说没有本质区别。

Cookies 和登录状态不会因为用了代理就消失。 你在 A 地登录了 Google 账号,切到代理后仍然是同一个账号。Google 知道你是谁,不管你的 IP 来自哪里。

如果你需要真正的匿名性,应该考虑 Tor 网络。Tor 通过三层中继节点传递流量,没有任何单一节点能同时知道你的身份和你的目标。但 Tor 的代价是速度极慢(通常只有几百 Kbps 到几 Mbps),而且使用体验很差。对绝大多数人来说,Tor 解决的是不同层级的问题——它适合记者、活动人士等有极端匿名需求的人,不适合日常使用。

不能保护你在代理关闭时

代理只在运行时有效。这听起来像废话,但很多人忽略了这个事实的实际影响。

代理断开的瞬间,你的流量直接暴露。 如果你正在浏览敏感内容时代理意外断开,后续的请求会通过你的真实网络直接发出。某些应用可能在代理断开后继续保持连接,这些连接现在是不受保护的。

DNS 缓存可能泄露之前的活动。 即使你关闭了代理,操作系统的 DNS 缓存中可能还保留着你之前解析过的域名。技术上来说,有人查看你的 DNS 缓存就能知道你访问过哪些网站。

应对措施:

- 使用 TUN 模式而非系统代理——TUN 模式接管所有流量,不会有应用”漏网”。

- 部分客户端有”断网保护”(Kill Switch)功能:代理断开时,自动切断所有网络连接,防止流量泄露。

- 敏感浏览结束后,清除浏览器数据和系统 DNS 缓存(Windows 上运行

ipconfig /flushdns)。

不能防止你自己泄漏信息

代理加密的是传输通道,不是你的身份。这两者的区别至关重要。

如果你通过代理登录了实名账号,你的身份就是已知的。 用代理打开微博然后登录自己的账号,微博知道你是谁——代理只是帮你换了个 IP,你的用户身份没有变。用代理发了一条 Twitter,如果你的 Twitter 账号绑定了手机号或与真实身份有关联,这条推文就不是匿名的。

支付行为直接关联身份。 通过代理使用支付宝、微信支付、银行卡购物——所有这些操作都携带着你的真实身份信息。代理不会隐藏你的支付凭证。

社交媒体上的信息自带识别性。 你发的照片可能包含 EXIF 信息(拍摄时间、GPS 坐标、设备型号),你的文字风格、发帖时间规律、社交关系网络——这些都是识别手段,与 IP 地址无关。

核心原则:代理保护的是你的网络路径,不是你的行为模式。 如果你的行为本身带有识别性,再多层加密也帮不了你。

不能防止所有类型的监控

代理工作在网络层。如果威胁来自其他层面,代理完全无能为力。

如果你的设备已被入侵,代理毫无意义。 恶意软件、键盘记录器、远程控制木马——这些在操作系统层面运行的威胁可以直接读取你的屏幕内容、键盘输入、文件系统。你的流量经过多少层加密都没用,因为恶意软件看到的是加密之前的明文。

物理访问大于一切软件保护。 如果有人能直接接触你的设备(解锁的手机、未加密的电脑硬盘),任何网络层面的安全措施都失去意义。这不是代理的问题,是整个信息安全的基本原理。

执法机构可以通过法律途径获取数据。 如果代理运营者(机场)在某个国家的管辖范围内,该国执法机构可以通过法律程序要求运营者提供用户数据。运营者是否记录日志、记录了多少、保留多久——这些问题的答案决定了数据能被追溯到什么程度。

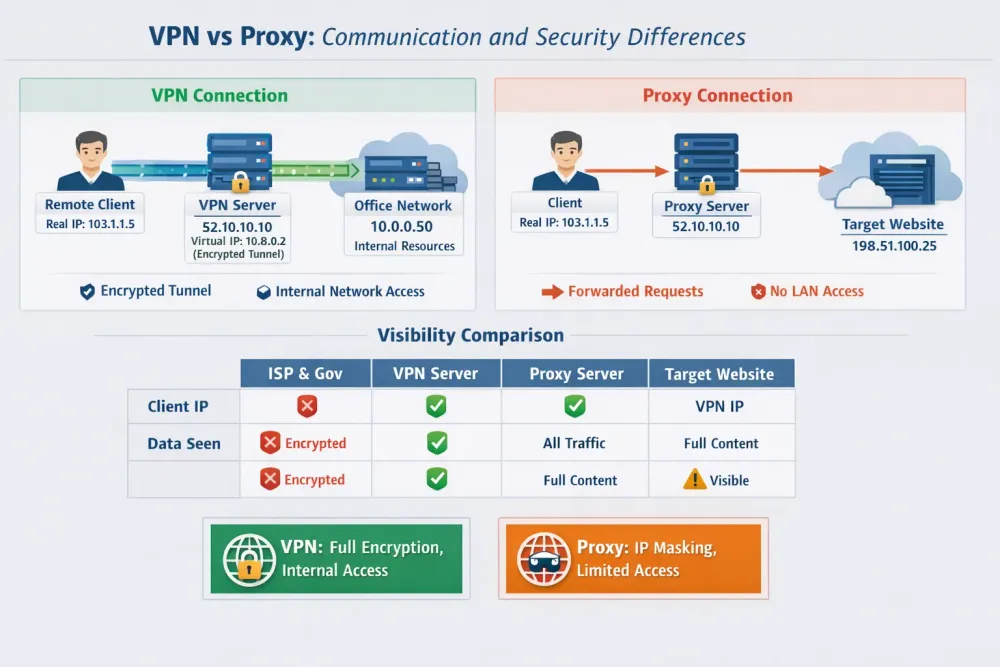

谁能看到什么——一张图看清隐私边界

理解隐私保护的关键,是搞清楚在不同场景下,各方能看到哪些信息。

没有代理时

| 谁 | 能看到什么 |

|---|---|

| ISP(你的宽带运营商) | 所有流量:你访问的域名、目标 IP;如果目标网站没用 HTTPS,甚至能看到传输内容 |

| GFW | 与 ISP 相同——所有经过国际出口的流量 |

| 目标网站 | 你的真实 IP 地址、浏览器指纹、Cookies |

| 同一 WiFi 的其他人 | 如果网络未加密或使用共享密码:可看到未加密的流量(现在大部分网站用 HTTPS,风险已大幅降低) |

使用代理后

| 谁 | 能看到什么 |

|---|---|

| ISP | 你在和代理服务器通信,但不知道最终目标是什么 |

| GFW | 与 ISP 类似;如果用了 Reality,只看到你在和一个正常网站做 HTTPS 通信 |

| 代理运营者(机场) | 你的真实 IP + 你访问的域名 + 流量大小和时间(但看不到 HTTPS 加密的内容) |

| 目标网站 | 代理节点的 IP 地址——不是你的真实 IP |

| 同一 WiFi 的其他人 | 只看到你和代理服务器之间的加密流量,无法读取内容 |

使用 Tor 后(对比参考)

| 谁 | 能看到什么 |

|---|---|

| ISP | 你在使用 Tor(但不知道最终目标) |

| Tor 入口节点 | 你的真实 IP(但不知道你的目标) |

| Tor 中间节点 | 只知道上一跳和下一跳,不知道来源和目标 |

| Tor 出口节点 | 目标网站地址(但不知道你的真实 IP) |

| 目标网站 | Tor 出口节点的 IP |

| 完整路径 | 没有任何一方能同时看到你的身份和你的目标 |

这三张表的对比清晰地展示了:代理把”谁能看到什么”的权力从 ISP 和 GFW 转移到了代理运营者手中。你信任 ISP 和 GFW 还是信任机场——这是你做选择时需要权衡的本质问题。而 Tor 更进一步,把信任分散到了多个互不相知的节点上,代价是性能的大幅下降。

选择代理服务时的隐私考量

既然代理运营者是隐私链条中最关键的一环,选择机场时就不能只看速度和价格。

运营者所在的司法管辖区很重要。 不同国家对数据保留的法律要求不同。有些国家要求服务商保留用户连接日志,有些没有这类要求。运营者注册在哪个国家、服务器部署在哪些国家——这些信息会影响你的数据在法律层面的安全性。

日志政策决定了追溯能力。 运营者是否记录你的连接日志?记录了哪些字段?保留多长时间?声称”无日志”(no-log)的服务是否经过独立审计验证?遗憾的是,大部分机场在这方面并不透明,你只能基于口碑和信任做判断。

支付方式影响匿名性。 用信用卡或支付宝付费,你的身份直接与机场账号关联。用加密货币付费,身份关联性更低(但不是完全匿名——区块链交易是可追溯的)。对大多数人来说,这个差异不大;但如果你有强隐私需求,支付方式值得考虑。

共享 IP vs. 独立 IP。 大部分机场使用共享 IP,即多个用户共享同一个出口 IP。这在隐私角度反而是优势——流量混在一起,更难追溯到具体个人。独立 IP 的好处是稳定性和解锁能力,但隐私性更低。

运营历史和声誉。 运营时间长的机场通常更可信——如果一个机场已经稳定运营了三五年且没有曝出过隐私丑闻,相比新出现的不知名服务,可信度更高。但这不是绝对的保证。

务实的结论: 对绝大多数普通用户来说,选择一个口碑好、运营稳定的付费机场,配合正确的客户端配置,已经提供了足够的隐私保护。你不需要做到无懈可击——你只需要让追踪你的成本高于追踪你的价值。

实用安全建议

以下是每个代理用户都应该遵守的基本安全原则:

- 不要因为有了代理就放松警惕。 代理改变了你的网络路径,但不改变你的行为后果。通过代理做的事情仍然有现实世界的影响。

- 确保访问 HTTPS 网站。 绝大部分现代网站已经使用 HTTPS,但仍要注意浏览器地址栏的锁图标。HTTPS 在代理隧道之外提供了一层端到端加密——即使代理运营者也无法读取加密的内容。

- 匿名需求与实名账号不兼容。 如果你在某个场景下需要匿名,不要登录任何与真实身份关联的账号。使用独立的浏览器配置文件(Profile),不要与日常浏览混用。

- 敏感浏览后清理痕迹。 清除浏览器 Cookies、历史记录、DNS 缓存。或者更简单的方式:直接使用浏览器的隐私模式(无痕模式)进行敏感浏览。

- 为代理浏览使用独立的浏览器配置。 在 Chrome 或 Firefox 中创建一个专门用于代理浏览的 Profile,安装 uBlock Origin 等隐私扩展,不登录任何个人账号。

- 保持设备自身的安全。 及时更新操作系统和应用程序,不安装来路不明的软件,不使用盗版软件(这是恶意软件的主要传播渠道之一)。代理保护不了一台已经被入侵的设备。

- 如果你需要真正的匿名:使用 Tor,而不是普通的代理服务。 Tor 的设计目标就是匿名性,它为此牺牲了速度和便利性。普通代理的设计目标是绕过封锁和提供基本隐私,两者不是一回事。

常见问题

Q: 机场运营者能看到我的密码吗?

如果你访问的是 HTTPS 网站(现在几乎所有网站都是),不能。HTTPS 在代理隧道之外还有一层端到端加密,运营者能看到你访问了 accounts.google.com,但看不到你输入的用户名和密码,也看不到页面的具体内容。

但如果你访问的是 HTTP(没有加密的)网站,运营者理论上可以看到所有传输内容,包括密码。所以永远不要在非 HTTPS 网站上输入任何敏感信息。

Q: 用了代理做违法的事会被追踪吗?

可能。如果执法机构要求代理运营者提供日志,且运营者在其管辖范围内(或愿意配合),你的活动可以被追溯。代理隐藏了你的 IP 不等于隐藏了你的身份——IP 只是追踪手段之一。代理不是法外之地,不要把它当成违法行为的保护伞。

Q: 免费代理安全吗?

通常不安全。运营代理服务需要服务器和带宽成本,免费服务必须有其他盈利方式。常见的模式包括:收集并出售用户浏览数据、在网页中注入广告、作为流量中间人进行更恶劣的操作。有一句话说得好:如果你不为产品付费,你自己就是产品。

少数免费代理是靠社区捐赠或公益性质运营的,但这类服务通常不稳定,也不适合对隐私有要求的用户。

Q: 浏览器的”无痕模式”+ 代理是否足够安全?

取决于你对”安全”的定义。无痕模式解决的是本地隐私——关闭窗口后不留下浏览记录、Cookies 和缓存。代理解决的是网络隐私——ISP 和 GFW 看不到你的访问内容。两者针对不同层面的问题,互相补充但不能互相替代。

两者结合使用是一个不错的实践:无痕模式确保本地不留痕迹,代理确保网络路径上的隐私。但即便如此,你仍然不是”匿名”的——浏览器指纹、登录行为、行为模式等仍然可以识别你。

Q: 代理和 VPN 在隐私保护上有区别吗?

从隐私角度看,本质上没有太大区别——两者都是把信任从 ISP 转移到了服务提供商。你信任 ExpressVPN 还是信任你的机场运营者,这是一个信任选择的问题,而不是技术架构上的隐私差异。商业 VPN 服务通常会接受独立安全审计来证明其无日志政策,这一点大部分机场做不到。但商业 VPN 在中国的可用性远不如专用代理协议。